Informationssicherheit, Privatsphäre & Datenschutz im Internet

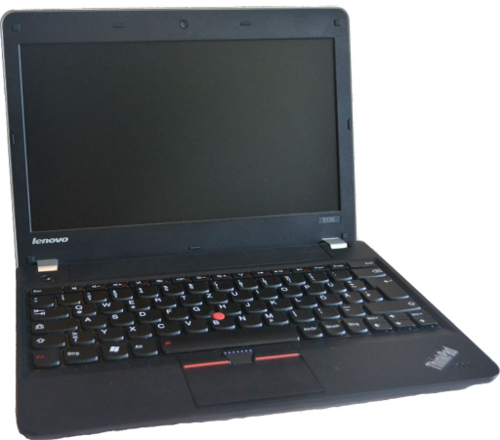

Lenovo Thinkpad Edge E135 AMD Privatsphäre-Netbook + Debian 9 Stretch

Privacy-Netbook mit Debian GNU/Linux – Privatsphäre für unterwegs

Preis: 200 € | Kontakt

Modell: Lenovo Thinkpad Edge E135

Betriebssystem: Debian 9 Stretch

Arbeitsumgebung: Gnome 3 Desktop

Dieses Lenovo Thinkpad ist mit einem besonders nutzerfreundlich eingerichtetem Debian GNU/Linux und dem modernen Gnome-Desktop ausgestattet. Neben einer guten Basis von Büro-, Internet- und Multimedia-Programmen besteht die Möglichkeit das Software-Angebot kostenfrei um FOSS-Anwendungen wie Grafik-, Audio-, Video-Bearbeitung, CAD- oder Bildungs-Programme, etc. zu erweitern.

Das System ist für Einsteiger, wie Fortgeschrittene geeignet. Das übersichtliche, intuitive Bedienkonzept ermöglicht nach kurzer Zeit eine einfache Handhabung und ist für die Nutzung mit einem externen Touch-Screen-Monitor geeignet. Die erhöhte Privatsphäre wird Ihnen, bei richtiger Nutzung, ein deutlich angenehmeres Gefühl im Umgang mit dem Netbook bringen - besonders beim Surfen im Internet. Warum also nicht mal über einen mobilen 2. Rechner für sensible Daten und Reisen nachdenken?

- Aus dem Erlös des PCs spende ich 10€ an Digitalcourage e.V..

- Der Käufer erhält sechs Monate Zugang zum Kunden-Bereich.

Welche Vorteile bringt das alles?

Bei korrekter, konsequenter Anwendung werde Sie merken, dass Sie sich bereits nach kurzer Zeit etwas sicherer und wohler in Internet, fremden Netzwerken oder WLAN-Hotspots fühlen werden.

Schadsoftware, wie Viren und Trojaner -aber auch manch Hacker-, haben eine stark geminderte Angriffsfläche. Auch das Ausspähen via Werbung, Tracker und andere Nutzerüberwachungsmaßnahmen sind massiv eingeschränkt, bzw. teilweise fast gänzlich unterbunden.

Dank des Browser-Konzeptes und der Profile werden sensible Daten vom täglichen "Internet-Surf-Wahn" getrennt, bleiben so privat, und mit der richtigen Nutzung der Anonymisierungs-Möglichkeiten verschleiern Sie ihre Spuren im Netz noch besser.

Im Fall von Diebstahl, Entwendung oder anderweitigen Verlust des Netbooks bleiben Ihre Daten wenigstens vor Missbrauch sicher verschlossen.

Zudem werden Sie ein stets stabiles und sicher laufendes System haben - bei richtiger Pflege selbst nach einigen Jahren, was wiederum Ihre Hardware schont, ein längeres "Leben" dieser ermöglicht und somit auch Ihre Ersparnisse eben diese sein lässt: gesparte Rücklagen.

Zustand des Notebooks

Das Netbook ist in einem sehr guten und technisch einwandfreien Zustand. Es hat nahezu keine Kratzer und ist sauber. Technische Daten finden Sie am Ende der Seite.

Sicherheitsaspekt:

- angepasstes 3-Browser-Konzept:

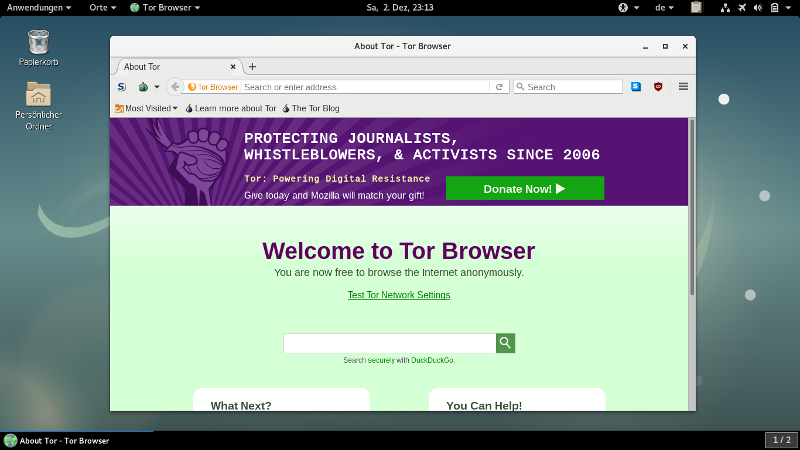

- Tor Browser – anonymer Browser für den täglichen Internetgebrauch

- Firefox ESR – für sensible Logins (Online-Shops, Banking, Netzwerke, etc.) + I2P

- Iridium Browser – für Google-Services, wenn es denn "unbedingt" Google sein muss

- komplett Verschlüsselte Festplatte (LVM + LUKS)

- Container-Verschlüsselung (VeraCrypt)

- Passwort Manager zum Generieren und Speichern komplexer Schlüssel

- Einfache, anwenderfreundliche Firewall

- wahlweise klar oder anonymisiert Surfen und Chatten (Tor, JonDo, I2P)

- Kommunikation mit Transportverschlüsselung möglich (TLS/SSL, GnuPG/PGP, OTR, Axolotl/OMEMO, ...)

- Anwendungsvirtualisierung (Sandboxing / Mendatory Access Control)

- System-Reinigungs- & Datenvernichtungs-Tools

- Schadsoftware / Malware Überwachung

- [...]

Vorinstallierte Programme:

- E-Mail und Instant Messenger mit Verschlüsselungs-Software

- umfangreiches Büro-Packet (Textverarbeitung, Tabellenkalkulation, Präsentation, ...)

- Kalender mit Aufgabenplaner, Kontaktbuch, verschlüsselte Notizen

- RSS, News Feed & Blog Reader

- Reinigungssoftware (Daten & Laufwerke, Zwischenspeicher/RAM, ...)

- Virtuelle Maschine

- [...]

Weitere Informationen:

- Multilinguales System möglich (DE, EN_US, ES, FR, IT, JP, PL, RU, ZH, ...)

- unterstützt eine Vielzahl von Dateisystemen (bspw. Microsofts NTFS, exFAT, FAT; optional Apple HFS+)

- ausschließlich freie, quelloffene Software (außer Treiber, ggf. BLOBs)

- mehrere tausend freie, kostenlose Software-Pakete jederzeit verfügbar

- Windows 7 Professional Lizens-Key (Tipp: Windows in virtueller Maschine installieren)

Warum Windows 7 | Weshalb in eine virtuellen Maschine verbannen?:- Windows < 7 übermittelt (mit Optimierungen) weitaus weniger persönliche Daten an Microsoft, als Windows 8 & 10

- wird Windows befallen, bleibt das Host-System i.d.R. unbeschädigt

- sollten Updates (wieder einmal) zu lange dauern: Betrieb pausieren und später fortsetzen

- zwar kann man feststellen, dass Windows in einer VM läuft, doch aus dieser auszubrechen ist -nicht unmöglich- jedoch sehr schwer

- Hauptzweck von Windows? Steuererklärung! Leider gibt es hierzu keine nennenswerte Alternative (sofern mir bekannt)

Software-Ausstattung:

In der Grundausstattung wird der Rechner mit einem Minimum an Programmen geliefert, die privat oder im Arbeitsalltag benötigt werden. Dies beinhaltet eine umfangreiche Büro-Ausstattung, sowie ausgewählte Internet-Software und Programme zur Audio-/Video-Wiedergabe, sowie Grafik-Bearbeitung. Keine vorinstallierten Spiele, keine unnötigen Plugins, keine überflüssigen Abhängigkeiten.

Die gesamte Software ist kostenfrei und quelloffen. Dadurch besteht die Möglichkeit den gesamten Programmcode einzusehen und zu überprüfen. Durch die geringe Installation von Software besteht eine geringere Chance das System auf Grund von Fehlern (Bugs, Backdoors, etc.) zu kompromittieren. Von der Quelloffenheit ausgenommen sind leider noch immer die Hardware-Treiber.

Sie werden nie in die bittere Verlegenheit kommen ein Zwangsupgrade zu machen, was Sie selbst dann bestätigen, wenn Sie es eigentlich ablehnen wollen. Alles, was mit dem PC geschieht entscheiden Sie selbst. Sicherheitsaktualisierungen sollten Sie dennoch regelmäßig einspielen. ;)

Festplatte & Eigene Datein:

Die verschlüsselte Festplatte bewahrt Ihre Daten vor dem unberechtigten Zugriff Dritter. Sollte der PC versehentlich in falsche Hände geraten sind die Daten vielleicht für immer weg - ohne Passwort bleiben diese doch wenigstens vor anderen verschlossen und sind somit vor Missbrauch geschützt. Dies gilt u.a. für unbefugten Zugang, Diebstahl, staatlichen Kontrollen / Beschlagnahmung, etc.

Das Home-Verzeichnis (Eigene Dateien) ist zusätzlich verschlüsselt. Selbst wenn man die Festplatte starten kann braucht man noch immer das Nutzer-Passwort um Zugang zu diesen privaten Bereich zu bekommen - auch ein Administrator hat hier keinen Zugang, solange Sie nicht angemeldet sind.

Für "ganz nerdig Sicherheitsbewusste" ;) und zum Austausch sensibler Daten zwischen unterschiedlichen Betriebssystemen oder Ihren Cloud-Speicher besteht die Möglichkeit sog. verschlüsselte Container oder ganze Datenträger mit VeraCrypt anzulegen. So kann man bspw. auch Daten zwischen FreeBSD, MacOS X oder Windows verschlüsselt austauschen oder USB-Sticks vor versehentlichem Missbrauch schützen.

Surfen & Chatten im Internet:

Um Spuren im Internet zu reduzieren ist ein systemweit verfügbarer Socks5-Proxy über das Tor-Netzwerk, ein JonDo-HTTPS-Proxy zur Anonymisierung, sowie ein Zugang in's anonyme I2P-Netzwerk (Firefox) eingerichtet. GNUnet steht in Planung, ist jedoch noch nicht Implementiert.

Der Tor Browser unterbindet am besten das Ausspähen von Nutzern, z.B. durch User-Tracking und Canvas-Fingerprinting, und ist für den alltäglichen Gebrauch des Internets dringend zu empfehlen.

Desweiteren stehen Werkzeuge zur Kommunikationsverschlüsselung und Datenvernichtung für einen bestmöglichen Schutz sensibler Daten und Ihrer Privatsphäre zur Verfügung. Beispielsweise TLS / SSL für HTTPS, SFTP und andere Transportverschlüsselungen; GnuPG / PGP für Chat- und E-Mail-Verschlüsselung, sowie OTR und Axolotl / OMEMO für Instant Messenger.

Angepasstes 3-Browser-Konzept:

Klingt erst einmal umständlich, ist jedoch sehr einfach - und erhöht ihre Privatsphäre im Internet massiv. Der Zugang in's WWW erfolgt über eine angepasste Variation des 3-Browser-Konzeptes erfolgen, die jeweils für bestimmte Zwecke vorkonfigurierten wurden:

- Der Tor-Browser ist ein anonymer Web-Browser, basierend auf Mozilla Firefox, für den täglichen Internetgebrauch.

- Klassisch: Firefox-ESR ist, richtig konfiguriert, ein vertrauenswürdiger Browser für den Umgang mit sensiblen Daten. Hier wurden mehrere Profile eingerichtet:

- SecuFox (Strict): Für Webseiten, die aggressiv Anonymisierungs-Proxy's wie Tor verbannen (sollten eigentlich immer gemieden werden!) | Quelle: Privacy-Handbuch (kein Proxy!)

- SecuMod (Moderate): Zur Nutzung von Login-Seiten (Online-Banking, Online-Shopping, Web-Foren & Blogs, soziale Netzwerke, etc.). | Quelle: Privacy-Handbuch (kein Proxy!)

- I2P Network: Für den Zugang zum anonymen I2P-Netzwerk

- JonDo Profile: Ein anonymisierter Zugang in's ClearNet (www) über das JonDo-Netzwerk

- Default (Unsafe!): Das Standard-Profil von Firefox - es wird erst angelegt, wenn ausgewählt und ist nicht zu empfehlen. Unsicher!

- Iridium Browser. Basierend auf Google Chrome's quelloffenen Browser-Teil, in welchem zusätzlich die Verbindungen, welche zu Google aufgebaut werden, entfernt wurden. Dieser Browser ist als einziger der 3 Browser so eingestellt, dass er Google-Dienste* nutzen kann, falls Mensch so abhängig geworden ist, dass er dann doch nicht ohne Google auskommt. Allerdings auf "schmerzhafte" Kosten des eigenen Datenschutzes - das sollte jedem stets bewusst sein...

- Google Services: Google Suche, Youtube, Gmail, Maps, Drive, Hangouts, Calendar, Yahoo, Books, Translate, etc…

Verwaltung von Passwörtern:

Standardmäßig wird ein vertraulicher Passwortmanager mitgeliefert, der eine Zwei-Faktoren-Authentifizierung erlaubt und den Regeln der Informationssicherheit entspricht.

Hiermit ist es auf einfache Weise möglich wirklich für jeden Account wie Netzwerke und Foren, jeden Zugang zu WLANs, PCs und Cloud-Speichern oder Pins für Smartphone, Kreditkarten, Online-Banking, etc. separate Passwörter zu verwalten, sicher zu verwahren und somit ein "Passwortchaos" zu vermeiden.

Mit diesem Passwortmanager ist es ebenfalls möglich sich starke Passwörter nach einem Zufallsprinzip generieren zu lassen.

Systemreinigung & Datenvernichtung:

Um sensible Daten auf dem Rechner zu Vernichten und Ihren Speicher nachhaltig von Altlasten zu befreien stehen diverse Werkzeuge zur Verfügung. Im Kontext-Menü (Maus-Rechtsklick) finden Sie die Optionen "Sicher löschen" (Dateien) oder "Sicheres Löschen des verfügbaren Festplattenplatzes". Dies ist der einfachste Weg. Auf modernen Datenträgern und Dateisystemen jedoch mit kleinen Einschränkungen verbunden.

Über das Terminal haben Sie weitere Möglichkeiten. Geben Sie dort für weitere Informationen einfach die Befehle "man shred" oder "man srm" ein.

Darüber hinaus wird das Programm "Bleachbit" mitgeliefert, mit welchem Sie Ihr System (Anwendungs-Cache, Zwischenspeicher, temporäre Datein, ...) reinigen können. Dies kann sowohl die Stabilität und Performance Ihres Systems verbessern, wie auch unnötig belegten Speicher wieder frei geben.

Abschließender Hinweis:

Trotz aller Sicherheits-Werkzeuge: denken Sie stets dran, dass Technik allein Sie nicht schützt. Diese bietet Ihnen lediglich die nötigen Werkzeuge zum Selbstdatenschutz. Sicherheit beginnt in Geist und Handeln, nicht bei der Technik. Haben Sie einmal begonnen setzen Sie dieses bewusste Verhalten konsequent durch. Nach einiger Zeit werden Sie den Unterschied spüren.

Für Fragen oder konstruktive Kritik stehe ich Ihnen gerne zur Verfügung. Schreiben Sie mir.

Technische Daten / Hardware:

| Prozessor: | AMD E-300 (2x 1.3 GHz) |

|---|---|

| Arbeitsspeicher: | 4 GB DDR3-RAM + 1 freier Steckplatz |

| Grafikkarte: | AMD Radeon HD 6310 |

| Festplatte: | Seagate 320 GB HDD (7200rpm) |

| Betriebsystem: | Debian 9 Stretch |

| Arbeitsumgebung: | Gnome 3 Desktop Environment |

| Lizens-Keys: |

Windows 7 Professional 64 Bit

|

| Drahtlose Netzwerke: |

Realtek Wireless Network Broadcom Wireless Network |

| Laufwerke / Steckplätze: |

2x USB 2.0 1x USB 3.0 1x Headset (Audio In + Audio Out; Klinke 3.5) je 1x SD-Card Slot je 1x VGA & HDMI 1x LAN (Ethernet) |

| Höhe & Gewicht: | 21,7 mm (geschlossen) / 1.49 kg |

| Farbe: | schwarz / grau |

| Unfreie Treiber: |

amd64-microcode firmware-amd-graphics firmware-brcm80211 firmware-b43-installer b43-fwcutter firmware-realtek |

| Lieferumfang: |

Lenovo Thinkpad E135 NZV5YGE (Netbook) Netzteil (Länge ca. 2,5m) |