Informationssicherheit, Privatsphäre & Datenschutz im Internet

Datenschutz und IT-Sicherheit

für private und gewerbliche Anforderungen

mini-moz – Ein Projekt für Privatsphäre und den Schutz Ihrer Daten

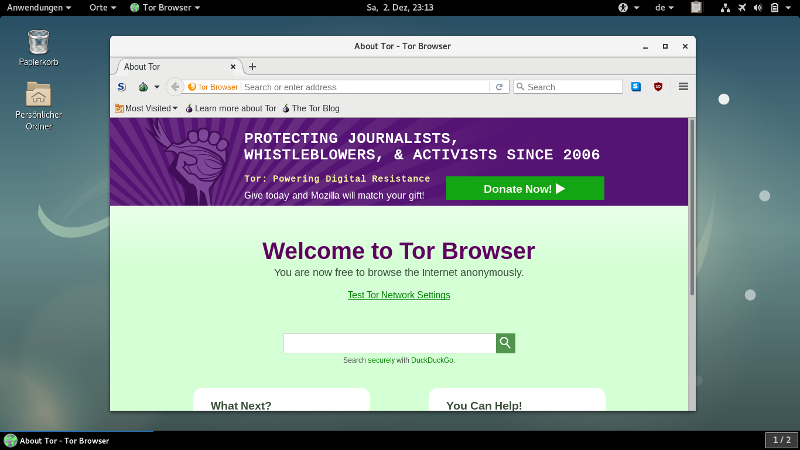

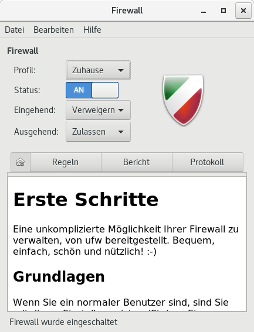

mini-moz bietet Ihnen datenschutzfreundliche PC-Lösungen für jeden. Ich installiere Ihnen ein System, welches Übersichtlichkeit, einfache Handhabung und den Schutz Ihrer Privatsphäre dank Linux & GNU vereint.

Ein privater Home-PC, vertraulicher Büro Computer oder mit dem Netbook viel auf Reise? Die Installation des Systems wird an Ihre Wünche und Ressourcen angepasst. Wir finden etwas für Sie. Ziel ist es Ihnen eine Arbeitsumgebung zu schaffen mit der Sie gerne arbeiten und gleichzeitig Ihr Recht auf informationelle Selbstbestimmung wahren können.

»Zu argumentieren, dass Ihnen das Recht auf Privatsphäre egal ist, weil Sie nichts zu verbergen haben, ist nichts anderes als zu sagen, dass Ihnen das Recht auf freie Meinungsäußerung gleichgültig ist, weil Sie nichts zu sagen haben.«

Edward J. Snowden

Freiheit – Ein auf Ihre Bedürfnisse zugeschnittenes System, mit welchem Sie effektiv, sicher und gern Arbeiten werden

Neben moderaten Konzepten, wie Familien Computer, Multimedia und Gaming-PCs, biete ich auch striktere Konfigurationen für spezielle Bereiche wie Büro oder gar journalistische, medizinische oder juristische Aufgaben an, welche verstärkt sensible Dokumente und andere Daten verarbeiten.

Im Rahmen einer umfangreichen Systemkonfiguration werden PCs mit hochwertigen Desktop-Lösungen durch intuitive Bedienkonzepte maßgeschneidert konzipiert und eingerichtet. Selbst alte Computer Hardware kann zuverlässig und ggf. leistungsstärker arbeiten, als beim ersten Kauf. Überzeugen Sie sich selbst.

Optional werden Teilaspekte anstelle einer kompletten Systemeinrichtung angeboten, um Ihnen und Ihren Kommunikationspartnern wenigstens eine Basis an Schutzmaßnahmen zu gewährleisten. Dazu zählen u.a. E-Mail- & Festplattenverschlüsselung, Anonymisierung, Systemreinigung & Datenvernichtung, etc….

»Nicht die Untat, ihre Ankündigung macht die Menschen blaß, auch wütend, ich kenn' es von mir selbst. Und daß wir lieber den bestrafen, der die Tat benennt, als den, der sie begeht: Da sind wir, wie in allem übrigen, alle gleich. Der Unterschied liegt darin, ob man's weiß.«

Christa Wolf, Kassandra

Das Ziel des Projektes

» Das Briefgeheimnis sowie das Post- und Fernmeldegeheimnis sind unverletzlich. «

Das Ziel von mini-moz ist es jedem Menschen die Möglichkeit zu geben, sein Recht auf Brief-, Post- und Fernmeldegeheimnis, gemäß Artikel 10, Absatz 1 des Grundgesetzes, nach bestem Wissen und Gewissen wahrzunehmen.

Mit jedem abgeschlossenen Auftrag spende ich privat einen kleinen Beitrag an den Verein Digitalcourage e.V., welcher sich »für Grundrechte, Datenschutz und eine lebenswerte Welt im digitalen Zeitalter« engagiert, dem Debian GNU/Linux Projekt und lade das Schall & Schnabel Duo auf ein Eis ein.

Achten Sie darauf, Ihr Bewusstsein für Sicherheit aufrecht zu erhalten und Ihre Daten sicher verwahrt zu wissen.

Sicherheit im Internet – Sicher sicher?

Es wird nicht weniger. Standortermittlung, Videoüberwachung mit Gesichtserkennung, Metadatenanalyse, personalisierte Werbung, psychometrische Profile, Verschlüsselungs-Trojaner, Vorratsdatenspeicherung, stillschweigende Gesetzesänderung, Polizeigesetze, Spionage, ... und andere Eingriffe in die tägliche Privatsphäre. Kommt Ihnen das bekannt vor?

Mike Kuketz, IT-Sicherheitsexperte, formulierte in einem Artikel sehr deutlich:

»Niemand von uns weiß, wer, wie und zu welchem Zweck Daten von uns erhebt, speichert, Berechnungen durchführt und ob diese gehandelt werden. Es wird Zeit den Spotlight auf die Datenhändler zu richten – denn sie wissen nahezu alles über uns, wir hingegen fast nichts über sie.«

Quelle: "Datenhändler: Wir sind gläsern – Datensammler Teil1"

"Aber... Ich hab' doch nichts zu verbergen!"

Volka Putt, vorbildlicher Bürger.

"Ich hab' doch nichts zu verbergen!" – Sicher?

Nun...

– Mike Kuketz - Big-Data: Jeder hat etwas zu verbergen

– Privacy-Handbuch – Ich hab' doch nichts zu verbergen - oder?

Ein wissenschaftlicher Mitarbeiter der HU Berlin hatte auch nichts zu verbergen:

– Unbescholten Überwacht: Andrej Holm

– Unbescholten im Fadenkreuz der Terrorfahnder (Archiv)

– Andrej H., § 129a und die verdächtigen Begriffe | Telepolis - Heise

Zitat, Deutschlandfunk:

» Ohne dass es Andrej Holm bemerkt – werden knapp ein Jahr lang seine E-Mails mitgelesen, er wird beschattet, abgehört und seine Onlineaktivitäten werden nachverfolgt. Er wird zu einer sogenannten Zielperson. «

"Überwachungsstaat - Was ist das?"

Zum Abschluss ein kurzes, spannend aufgearbeitetes Video mit der Frage, was Überwachung und Freiheit ausmacht. manniac erklärt in 10 Minuten verständlich die Grundlagen von Sicherheit, Freiheit & Überwachung und stellt diese praktischen Beispielen gegenüber.

(Video von "manniac", Quelle: YouTube)

Hinweis: dieses Video wird lokal von mini-moz eingebunden um Ihre Privatsphäre nicht durch Google/Youtube zu untergraben. Die Links, jedoch, führen direkt auf YouTube (Video und Youtuber-Kanal).

Privatsphäre – Wer braucht so etwas?

Jeder. reisende, angestellte, arbeitssuchende, rechtsschutz- & krankenversicherte, ...

Ob über Smartphones, kommerzielle PCs oder das Internet der Dinge. Gleichgültig "verkaufen" wir uns, unsere Freunde und Kinder an eine Vielzahl von Unternehmen und setzen uns unbemerkt großen Gefahren aus - sogar auf der Grundlage staatlich angeordneter Online-Durchsuchungen. Leider ohne zu wissen welches Ausmaß diese Überwachung tatsächlich annehmen kann.

Hochkomplexe Tracking-Netze im Internet, Datenspeicherung- & analysen, diverse Fingerprinting-Techniken, Cookies, Social-Medie-Plugins oder Trojaner. Gefährdet ist mittlerweile jeder, der sich mit dem Internet verbindet.

(Investigativ-) Journalisten, Gewerkschafter und Aktivisten:

Ein Dorn im Auge von Staaten, Konzernen und diverser Organisationen sind

– (nicht-)autorisierte Mitarbeiter, welche Zugang zu sensiblen Daten haben,

– Journalisten die zu "ungemütlichen" Themen, bzw. Informationen recherchieren,

– Personen und Vereine, die sich in diversen Bereichen für bessere / humanere Bedingungen engagieren,

– Menschen, die ihre Stimme zum Wohle vieler dort erheben, wo andere sich einschüchtern lassen,

– jeder, der diesen Menschen Schutz und Vorsorge gewährt und vielen anderen mehr.

Diese Menschen müssen sich unbedingt schützen. Sich und damit alle, die mit ihnen in Kontakt stehen.

mini-moz steht jedem offen. Gleich ob sicherheitsbewusste Bürger, Journalisten, Juristen, Kritiker, Gewerkschafter, Aktivisten, Blogger oder Alternativkünstler - politisch, wirtschaftlich, religiös, gender - verfolgt oder nicht verfolgt. Jeder hat das Recht auf die freie Entfaltung der Persönlichkeit. IT-Sicherheit und Datenschutz haben oberste Priorität. (Siehe auch: Informationelle Selbstbestimmung).